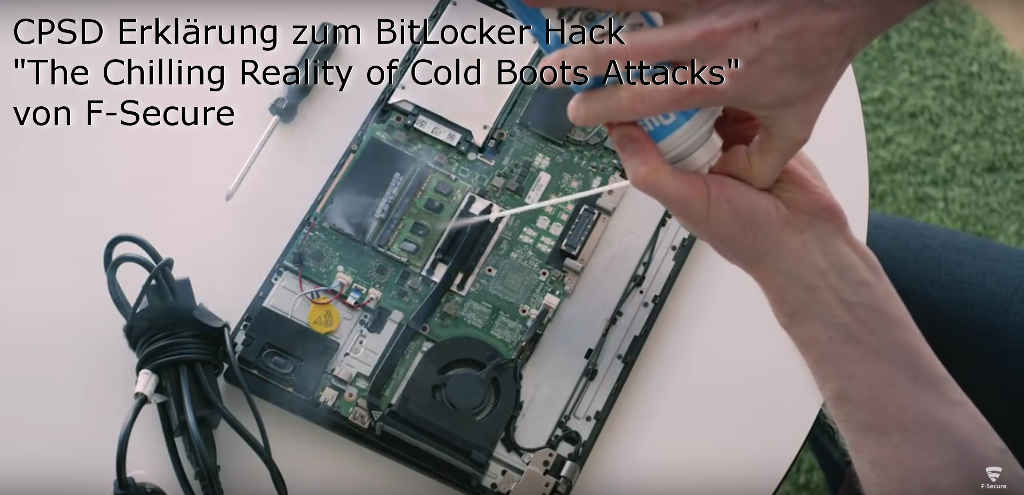

Im September 2018 veröffentlicht F‑Secure ein Video der Durchführung eines BitLocker Hacks mit Hilfe einer Cold Boot Attacke. Die Schritte im Video werden von F‑Secure nicht erklärt und lassen einige Fragen zu dem Angriff offen.

Die Verschlüsselungs-Experten von CPSD haben das Video analysiert und können den BitLocker Angriff in den folgenden Schritten nachvollziehen:

Sekunde 11: Der Benutzer arbeitet an sensiblen Daten, in dem Fall an einem Dokument mit einem vertraulichen Passwort. Im Speicher befinden sich aber auch andere vertrauliche Daten wie der BitLocker Verschlüsselungsschlüssel.

Sekunde 15: Das Notebook wird vom Benutzer in den Ruhezustand heruntergefahren oder auf Standby/Energiesparmodus geschaltet.

Sekunde 24: Der „Dieb“ nimmt das Notebook und stellt eine kontinuierliche Stromversorgung des RAMs sicher (zuerst über den Akku, dann über das Netzteil).

Sekunde 31: Der „Dieb“ lokalisiert den NVRAM Chip mit der UEFI Firmware auf dem Mainboard.

Sekunde 36: Der RAM wird gekühlt, um zu verhindern das der RAM-Inhalt bei den unten folgenden Schritten verloren geht.

Sekunde 43: Der „Dieb“ steckt einen bootbaren USB-Stick an den Notebook an, mit dem nach der Manipulation der Notebook gebootet wird.

Sekunde 50: Mit der einen Hand verbindet der „Dieb“ einen ISP-Programmer mit dem NVRAM Chip. Der Strom wird direkt vor der Verbindung am Stromverteiler abgeschaltet, ab jetzt läuft die Zeit für den RAM Inhalt.

Sekunde 51: Auf dem ISP-Programmer befindet sich ein manipuliertes UEFI Image, das die Funktion zum Löschen des RAMs deaktiviert und ggfls. auch Secure Boot abschaltet. Dieses manipulierte UEFI wird nun auf den Chip überspielt. Eventuell werden auch nur die betroffenen Teile des UEFI Images verändert, ohne das gesamte Image neu zu schreiben.

Sekunde 52: Sobald der ISP-Programmer vom Chip entfernt wird, wird die Stromversorgung wiederhergestellt und der Rechner startet neu.

Minute 1:03: Da der Hauptspeicher durch das manipulierte UEFI nicht mehr gelöscht und das Booten vom USB-Stick ermöglich wird, startet der „Dieb“ ein Linux Betriebssystem vom USB-Stick und kann den Hauptspeicher mit herkömmlichen Linux Mitteln durchsuchen.

Minute 1:07: Das vertrauliche Passwort wird dargestellt, mit der gleichen Methode kann auch der BitLocker Schlüssel aus dem Hauptspeicher ausgelesen werden.

Hier das Video vom BitLocker Hack:

Das der Hack speziell bei BitLocker verschlüsselten Systemen ohne Pre-Boot-Authentisierung anwendbar ist, hat Microsoft bereits im September 2018 die Sicherheitsempfehlungen für die BitLocker Verschlüsselung in einem neuen BitLocker Maßnahmenkatalog (Stand 06. September 2018) erweitert und empfiehlt nun dringend eine Pre-Boot-Authentisierung wie TPM mit PIN. Lesen Sie hierzu unsere deutsche Übersetzung des BitLocker Maßnahmenkatalogs mit zusätzlichen Sicherheits-Empfehlungen: https://www.cpsd.at/bitlocker-massnahmenkatalog-2018/

Hinterlasse einen Kommentar

Du musst angemeldet sein, um einen Kommentar schreiben zu können.